FAQ

Как настроить обновление Dr.Web на ПК, не имеющим доступ в Интернет, для 5 и 6-ой версий?

-

Инструкция

Создание зеркала

На ПК, имеющем доступ к сети Интернет (необходимы права администратора системы):

- Создаем каталог c:\drweb (каталог может быть на любом диске в любом каталоге)

- Создаем каталог c:\drweb\drwebupdate

- Копируем в c:\drweb следующие файлы из каталога антивируса (по умолчанию антивирус устанавливается в каталог х:\Program Files\DrWeb)

DrWebUpW.exe

drweb32.key

update.drl

- Запускаем утилиту обновления (DrWebUpW.exe) с обязательным параметром "/UA" из каталога c:\drweb, таким образом: Пуск->Выполнить (далее вставить строчку)

C:\drweb\DrWebUpW.exe /GO /UA /DIR:c:\drweb\drwebupdate /rp+c:\drweb\drwebupw.log

где C:\drweb - папка, куда скопированы файлы, C:\drweb\drwebupdate - папка, в которой будет создано зеркало (все необходимые файлы для обновления), C:\drweb\drwebupw.log - лог зеркалирования/обновления. В нем можно узнать об ошибках, произошедших во время создания зеркала/обновления. - Нажимаем кнопку OK (дождаться завершения обновления)

Назначение постоянного каталога обновления

Рассматривается ситуация, когда ПК не имеет сетевого доступа (например, сеть предприятия, класса, домашняя сеть), так называемый отдельно стоящий ПК (ОСПК). Настройки обновления будут жестко привязаны к определенному каталогу.

- Скопируйте все содержимое каталога, созданного в предыдущем разделе C:\drweb\drwebupdate, на флешку или другой носитель (х:\drwebupdate)

- Отключите самозащиту антивируса.

- Пуск->Выполнить->regedit

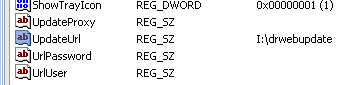

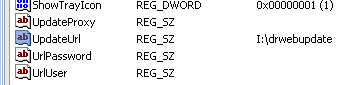

- Найдите ветку реестра

- Измените значение ключа "UpdateUrl". Впишите постоянный каталог, откуда будут браться обновления в дальнейшем.

- Закройте редактор реестра.

- Включите самозащиту антивируса.

[HKEY_LOCAL_MACHINE\SOFTWARE\IDAVLab\DrWebUpdate\Settings]

Теперь при запуске обновления всегда будут браться из указанного каталога. Не забудьте обновлять данные на носителе х:\drwebupdate не реже 1 раза в неделю. Также при подключении ОСПK к сети интранет или интернет необходимо произвести отмену изменения ветки реестра для обновления антивируса стандартным способом. Для этого просто удалите внесённые ранее значения.

Обновление ПК, подключённых к сети Интранет

Чаще встречается ситуация, когда на предприятии, школе или дома существует сеть ПК, в которой только один компьютер имеет выход в сеть интернет. Для обновления антивируса на всех ПК сети выполните следующие шаги:

- Создайте зеркало как описано выше.

- Откройте по сети доступ к папке "c:\drweb\drwebupdate" с атрибутом только на чтение.

- На остальных ПК сети в настройках утилиты обновления (DrWebUpW.exe) прописываем путь к папке зеркала, например

URL:\\169.128.128.1\drwebupdate

где 169.128.128.1 - IP-адрес ПК - Измените пользователя, от имени которого запускается задание на обновление в планировщике Windows. Задание должно запускаться от имени пользователя, имеющего права локального администратора на компьютере, на котором Вы настраиваете обновление.

- Сохраните настройки

Система обновления готова.

Обновление антивируса без изменения настроек в реестре

Осуществляется через командную строку

Общий вид DrWebUpW.exe /GO /URL:каталог

Например, Пуск->Выполнить (вставить строчку)"C:\Program Files\DrWeb\DrWebUpW.exe" /GO /URL:I:\drwebUpdateгде I:\drwebUpdate - папка на флешке или ином носителе, куда скопированы все файлы из каталога-зеркала (для сетевых ресурсов использовать пути в формате UNC).

C:\Program Files\DrWeb - папка, куда установлен антивирус.Дополнительно

I:\ - флешка или иной носитель

Если путь имеет пробел, то его нужно заключить в кавычки.

Например, в случае такого путиI:\drweb Updateнеобходимо ввести такую строку:

"C:\Program Files\DrWeb\DrWebUpW.exe" /GO /URL:"I:\drweb Update"C:\Program Files\DrWeb - папка, куда установлен антивирус (у вас, возможно, будет другой путь).

Опасность

Не стоит смешивать обновления бета антивируса и релизного. Если Вы создаете зеркало для последующего обновления бета антивируса, то и 3 необходимых файла нужно брать от беты.

update.drl

drwebupw.exe

drweb32-betatesting.key

Не забывайте, что ключ антивируса тоже может ограничивать обновляемые компоненты и указывать сайты для обновления.

Во избежание ошибок не следует в релизе использовать ключи для беты.Сейчас это блокируется-антивирус не будет работать.

Рекомендуется для релиза использовать лицензионный ключ,для бета версии бета ключ (он каждые 2-3 месяца обновляется).

Dr.Web Антивирус+Антиспам для Windows

-

Какие сообщения антиспам-модуль Dr.Web определяет как нежелательные?

К нежелательным сообщениям относятся:

- Все сообщения рекламного характера, предлагающие купить какую-либо услугу или товар, т.к. именно на них и приходится львиная доля нежелательной корреспонденции.

- Фишинг- и фарминг- и скамминг-сообщения, пожалуй, самая опасная разновидность спам-сообщений, к числу которых относятся т.н. "нигерийские письма", сообщения о выигрыше в лотерею, казино, поддельные письма банков и кредитных учреждений.

- Чуть меньшая доля приходится на сообщения из разряда "черного пиара" — как политического, так и экономического, и т.н. "письма счастья".

- Наконец, существует технический спам, или bounce-messages, генерируемые почтовыми серверами в виде уведомления о невозможности доставить сообщение – ваше или чужое. Такие технические письма обычно возникают из-за недостаточной отладки работы почтового сервера или в результате деятельности какого-то вируса, например, червя массовой рассылки.

-

Как включить проверку электронной почты на спам?

Проверка входящей корреспонденции на спам производится в одном из модулей Dr.Web — SpIDer Mail. Для того чтобы включить проверку писем на спам, выполните следующие действия:

- В контекстном меню пиктограммы модуля Spider Mail на панели задач Windows выполните пункт Settings. Откроется окно настроек Spider Mail - Spider Mail Settings.

- Во вкладке Scan окна Spider Mail Settings установите флажок Check for the spam, после чего нажмите кнопку OK, чтобы принять изменение настроек и закрыть окно настроек.

После того как Вы активируете проверку писем на спам, модуль Spider Mail будет с помощью антиспам-системы Vade Retro осуществлять проверку на спам всех писем, приходящих на Ваш компьютер по протоколам POP3 и IMAP.

-

Как настроить фильтрацию спама в определенную папку в почтовом клиенте?

Для того чтобы все сообщения, помеченные спам-фильтром Dr.Web, автоматически помещались в специальную папку (например, назовем ее «Спам»), необходимо произвести следующие действия.

- В контекстном меню пиктограммы модуля Spider Mail на панели задач Windows выполните пункт Settings. Откроется окно настроек Spider Mail - Spider Mail Settings. Нажмите на кнопку «Расширенные…». Откроется окно «Настройки проверки писем на наличие спама SpIDer Mail». Поставьте галочку напротив поля «Добавлять префикс к полю Subject писем, содержащих спам». В поле ниже внесите любое слово или комбинацию букв — это и будет префиксом, который спам-фильтр Dr.Web будет добавлять к темам сообщений, признанными им спамом.

- В используемом Вами почтовом клиенте создайте папку для фильтрации спама и настройте для нее правило таким образом, чтобы сообщения, имеющие в своей теме префикс, внесенный Вами в поле «Добавлять префикс к полю Subject писем, содержащих спам», фильтровались в нее автоматически.

Ниже подробно расписаны шаги по настройке правил для разных почтовых клиентов. Преполагается, что антиспам настроен на пометку входящего спама префиксом [SPAM]. Если Вы выбрали другой префикс, используйте его при использовании данной инструкции.

- Microsoft Outlook Express 6.00.2900.2180

- Создать новую папку, куда будет складываться спам:

- правая кнопка мыши на названии учётной записи, в контекстном меню выбрать "Создать папку...";

- ввести имя папки "Спам", нажать ОК. - Задать правило фильтрации писем, помеченных антиспамом как спам:

- в меню выбрать Сервис - Правила для сообщений - Почта...;

- в первом списке отметить галочкой "Искать сообщения, содержащие заданные слова в поле "Тема:";

- во втором списке отметить галочкой "Переместить в заданную папку";

- в "Описании правила" нажать на ссылку "содержащие заданные слова";

- ввести ключевое слово [SPAM], нажать кнопку "Добавить", затем ОК;

- в "Описании правила" нажать на ссылку "заданную";

- выбрать папку "Спам", созданную в п.1, нажать ОК;

- в "Названии правила" ввести "Фильтрация спама", нажать 2 раза ОК.

- Создать новую папку, куда будет складываться спам:

- Microsoft Office Outlook 2003 SP2:

- Создать новую папку, куда будет складываться спам:

- правая кнопка мыши на названии учётной записи, в контекстном меню выбрать "Создать папку...";

- ввести имя папки "Спам", нажать ОК. - Задать правило фильтрации писем, помеченных антиспамом как спам:

- в меню выбрать Сервис - Правила и оповещения...;

- перейти на вкладку "Правила для электронной почты";

- нажать кнопку "Новое...";

- выбрать строчку "Создать новое правило";

- в "Шаге 1" выбрать "Проверка сообщений после получения", нажать кнопку "Далее";

- в "Шаге 1" выбрать "содержащие <текст> в поле "Тема";

- в "Шаге 2" нажать на ссылку "<текст>";

- в верхнем поле ввести [SPAM], нажать кнопку "Добавить", затем ОК и Далее;

- в "Шаге 1" выбрать "переместить их в папку <имя>";

- в "Шаге 2" нажать на ссылку "<имя>";

- выбрать папку "Спам", созданную в п.1, нажать ОК, затем 2 раза Далее;

- в "Шаге 1" задать имя правила "Фильтрация спама", нажать кнопку "Готово", затем ОК.

- Создать новую папку, куда будет складываться спам:

- Ritlabs The Bat! 3.98.1

- Создать новую папку, куда будет складываться спам:

- правая кнопка мыши на названии учётной записи, в контекстном меню выбрать Создать - Создать папку...;

- ввести имя папки "Спам", нажать ОК. - Задать правило фильтрации писем, помеченных антиспамом как спам:

- правая кнопка мыши на названии учётной записи, в контекстном меню выбрать "Настройка сортировщика писем...";

- правая кнопка мыши на строке "Входящая почта", в контекстном меню выбрать "Новое правило";

- в поле Имя ввести "Фильтрация спама";

- нажать на надпись "Отправитель" и из выпадающего списка выбрать строку "Тема";

- в поле после слова "содержит" ввести [SPAM];

- под списком "Действия" нажать кнопку "Добавить";

- в выпадающем списке выбрать строку "Переместить письмо в папку";

- в дереве папок выбрать папку "Спам", созданную в п.1, нажать дважды ОК;

- Создать новую папку, куда будет складываться спам:

- Mozilla Thunderbird 1.5.0.10

- Создать новую папку, куда будет складываться спам: - правая кнопка мыши на названии учётной записи, в контекстном меню выбрать "Создать папку..."; - ввести имя папки "Спам", нажать ОК.

- Задать правило фильтрации писем, помеченных антиспамом как спам:

- выделить название учётной записи в дереве учётных записей и папок;

- в меню выбрать Инструменты - Фильтры сообщений...;

- нажать кнопку "Создать...";

- в поле "Имя фильтра" ввести "Фильтрация спама";

- в списке ниже выбрать последовательно из ниспадающих списков "Тема", затем "Содержит", в поле, расположенное справа, ввести [SPAM];

- в списке, расположенном ещё ниже, выбраь из ниспадающих списков последовательно "Переместить сообщение в", в следующем поле выбрать папку "Спам", созданную в п.1,

затем нажать ОК;

- закрыть окно "Фильтры сообщений".

-

Как заносить адреса в белые\черные списки?

Поля "Белый список" и "Черный список" содержат адреса отправителей почтовых сообщений, которым Вы либо доверяете, либо нет.

- Если адрес отправителя добавлен в "белый" список, письмо не подвергается анализу на содержание спама. Однако если доменное имя адресов получателя и отправителя письма совпадают, и это доменное имя занесено в белый список с использованием знака "*", то письмо подвергается проверке на спам.

- Если адрес отправителя добавлен в "черный" список, письму без дополнительного анализа присваивается статус спам.

Данные поля следует заполнять последовательно, разделяя разные почтовые адреса с помощью знака ";". Допускается использование знака "*" вместо части адреса. Например, запись вида *@domain.org означает все адреса с доменным именем domain.org.

-

На какие адреса надо отправлять письма, ошибочно определенные как спам\не спам?

Если какие-либо письма неправильно распознаются спам-фильтром, следует отправлять их на специальные почтовые адреса для анализа и повышения качества работы фильтра.

- Письма, ошибочно оцененные как спам, отправляйте на адрес vrnonspam@drweb.com

- Письма, ошибочно не определенные как спам, отправляйте на адрес vrspam@drweb.com.

-

Как избежать попадания писем в кириллической кодировке в спам?

Изначально, все спам-сообщения составлялись на латинице и все производители спам-фильтров (в подавляющем большинстве это западные компании) ориентировались при разработках своих технологий борьбы со спамом именно на сообщения, составленные на латинице. Позднее спам-сообщения стали появляться и на кириллице. Т.к. до сих пор основной поток спама идет на латинице, существуют определенные трудности детектирования кириллического спама.

Для того, чтобы ваша корреспонденция в кириллической кодировке не относилась спам-модулем к спаму без предварительного анализа, необходимо установить флажок в поле "Разрешать текст на кириллице". Установка этого флажка указывает спам-фильтру не причислять письма с установленной кириллической кодировкой к спаму без предварительного анализа. Если флажок снят, то такие письма с большой долей вероятности будут оценены фильтром как спам.

Установка и снятие флажка "Разрешать текст на китайском/японском/корейском языках" работает аналогично.

-

Как заменить установленную программу Dr.Web для Windows на версию со спам-фильтром?

Если Вы являетесь зарегистрированным пользователем Антивируса Dr.Web и получили Ваш лицензионный регистрационный ключ в период с 01 февраля 2007 года по 01 марта 2007 года.

Скачайте и сохраните на своем компьютере дистрибутив продукта Антивирус+Антиспам из раздела "Скачать" нашего сайта. Запустите на исполнение файлdrweb-433-win-as-ru.exe.

На этапе «Изменение, исправление или удаление программы» выберите пункт «Изменить». Дождитесь окончания работы мастера установки и перегрузите компьютер. Установка спам-фильтра в составе SpIDer Mail произведена на Ваш компьютер.

Если Вы являетесь пользователем демо-версии Антивируса Dr.Web и установили ее после 1 марта 2007 года.

С 1 марта демонстрационный ключевой файл для Dr.Web для Windows включает в себя продукт "Антиспам". Поэтому если вы хотите познакомиться с этим продуктом, то скачайте дистрибутив Dr.Web Антивирус и установите его поверх уже установленной версии "Антивирус Dr.Web для Windows".

Dr.Web Enterprise Suite: установка, настройка, удаление

-

Переустановили сервер Dr.Web Enterprise Suite. Как подключить старых агентов, ведь ключи не менялись.

Для того что бы максимально упростить себе задачу после переустановки сервера, необходимо сохранить пару ключей сервера ES drwcsd.pri и drwcsd.pub, данные ключи находятся:

drwcsd.pri в папке \etc\

drwcsd.pub в папке \install\Если от старой ES сохранилась пара ключей drwcsd.pri и drwcsd.pub, тогда необходима следующая последовательность действий:

- установить сервер ES;

- остановить сервер ES в меню Сервисы;

- перезаписать старую пару ключей в соответствующие каталоги установленного сервера;

- запустить сервер ES;

- если агент на WinNT/2K/XP, тогда зайти с правами администратора на клиенте, правой кнопкой на иконке агента, Установки, в поле Сервер при необходимости поменять IP или имя сервера, нажать кнопку Новичок, в течение минуты-полторы произойдёт подключение (если подключение новых агентов на сервере открыто). Если подключение новых агентов на сервере закрыто, то нужно для данного агента через консоль разрешить подключение, и всё будет ок;

- если агент на Win9x/Me, тогда нужно запустить UI агента с ключом admin-rights, тогда в контекстном меню иконки появится строчка "Установки", и нужно действовать как в предыдущем пункте.

Если от старой ES пара ключей *.pri и *.pub не сохранилась, то необходимо взять с нового сервера ES ключ *.pub и переписать на каждый компьютер, где установлен неподключённый агент в папку, где этот агент установлен. Далее подключить агенты по тому же принципу, как описано выше.

Если от старой ES сохранились ключи *.pri и *.pub, но к новому серверу уже было подключено много агентов, тогда имеет всё же смысл на неподключённые старые агенты переписать новый *.pub

-

Как установить Dr.Web Enterprise Suite под Microsoft Windows NT 4.0 Server?

Для установки сервера Dr. Web Enterprise Suite под Microsoft Windows NT 4.0 Server необходимо:

Установить Service Pack 4 для Windows NT 4,0

Установить Microsoft Installer 2.0Установленные Microsoft Internet Explorer 6.0. И данного пакета интересует утилита Windows Script 5.6 for Windows NT 4.0, отдельно ее можно получить на сайте Microsoft? По этой ссылке:

http://www.microsoft.com/downloads/details.aspx?FamilyID=0a8a18f6-249c-4a72-bfcf-fc6af26dc390Установить Windows Management Instumentation (WMI) CORE 1.5

Подробное описание пакетов и ссылка на необходимые пакеты:

http://msdn.microsoft.com/library/default.asp?url=/library/en-us/wmisdk/wmi/wmi_start_page.asp

http://www.microsoft.com/downloads/details.aspx?FamilyID=c174cfb1-ef67-471d-9277-4c2b1014a31eЕсли Вы хотите использовать следующие функции Dr. Web ES:

a) Запретить общий доступ к ресурсу Installer : сценарий выборочной установки (Custom setup); снять флажок "Create agent installation share".

b) не регистрировать службу сервера ES : сценарий выборочной установки (Custom setup); снять флажок "Register and start service during setup"Вы можете не устанавливать WMI.

После этого Вы можете начитать процесс установки:

Запустить установку msi пакета, серверной части Dr. Web Enterprise Suite.

После супешной установки пакета, вручную установить службу сервера ES:"<Dr.WebES_server_path>bin\drwcsd.exe" -home="<Dr.WebES_server_path>" –var

-root="<Dr.WebES_server_path>var" -rotate=5,10 -ve=ALL installгде:

<Dr.WebES_server_path> - полный путь до папки с установленным сервером Dr. Web Enteprise SuiteПример:

"C:\Program Files\DrWeb Enterprise Server\bin\drwcsd.exe"

-home="C:\Program Files\DrWeb Enterprise Server" -var-root="C:\Program

Files\DrWeb Enterprise Server\var" -rotate=5,10 -ve=ALL installЗначения переменных сервера ES - %home% и %var-root% - должны быть _обязательно_ правильно определены соответствующими ключами командной строки (-home=<...> ; -var-root=<...>).

Приведенный выше пример командной строки соответствует установке ES-сервера в каталог по умолчанию. Ключ "-ve=ALL" - задает уровень детализации лога сервера ALL - максимальная детализация.

Служба "Dr.Web (R) Enterprise Server" будет зарегистрирована с автоматическим типом запуска. -

После фатальной перезагрузки сервера, Dr. Web Enterprise Suite сообщает, что повреждена база сервера ES, dbinternal.dbs.

Если разрушилась база, то починить её весьма проблематично и придется создать новую базу данных ES, после чего заного подключить к ней агентов ES.

Создать новую базу можно следующим образом:

1. Остановить службу ES-сервера, если она работает. Для этого Вам необходимо обратиться в меню «Сервисы» и остановить службу Dr. Web Enterprise Sute

2. Зайти в папку с установленным сервером Dr. Web ES и удалить из него файл dbinternal.dbs который находится в папке var, при установке по умолчанию путь до этого файла следующий: "C:\Program Files\DrWeb Enterprise Server\var"

3. С помощью командной строки (Пуск -> Выполнить или с помощью командной строки любого файлового менеджера), Выполнить следующую команду:

"<Dr.WebES_server_path>\bin\drwcsd.exe" -home="<Dr.WebES_server_path>" –var

-root="<Dr.WebES_server_path>var" -verbosity=all initdb <Dr.WebES_keys_path>agent.key - - rootгде переменные:

<Dr.WebES_server_path> - полный путь до папки с установленным сервером Dr. Web Enteprise Suite

<Dr.WebES_keys_path> - полный путь до папки с сохраненными ключами agent.key и enterprise.keyПример:

C:\Program Files\DrWeb Enterprise Server\bin\drwcsd.exe"

-home="C:\Program Files\DrWeb Enterprise Server" -var-root="C:\Program

Files\DrWeb Enterprise Server\var" -verbosity=all initdb

C:\Program Files\DrWeb Enterprise Server\agent.key - - rootВ данном примере приведены пути при установке сервера «По умолчанию» (см. также руководство администратора ES, приложение G5).

«Вы можете скопировать данную строчку, исправив пути таким образом, что бы они указывали на соответствующие каталоги на Вашем сервере»

После выполнения команды данной строки, Вы получите новый файл базы dbinternal.dbs.4. Запустите сервис DR. Web Enterprise Suite на Вашем сервере. В случае если Вы все проделали правильно, сервис запустится.

5. Теперь необходимо подключить агенты Dr. Web Enterprise Suite заново, для этого необходимо:

Получить доступ администратора к компьютеру пользователя с установленным агентом, открыть конекстное меню агента и выбрать пункт Установки (счелкнуть правой кнопкой мышки по значку агента в системном трее и выбрать пункт Установки), переключить агента в режим «Новичок» (Be newbie).6. Запустить консоль сервера Dr. Web Enterprise Suite и разрешить подключение новой станции к серверу.

-

Как получить детальный лог с установленного агента на Windows NT/2000/XP/2003 системах?

С правами администратора системы запустите

drwagntd -ver=all

(может потребоваться перезагрузка компьютера)

После получения лога не забудьте вернуть детализацию в исходное состояние, запустив

drwagntd -ver=info

-

Как получить детальный лог работы установленного сервера на Windows NT/2000/XP/2003?

Для включения записи подробного лога работы сервера выполните следующие действия:

1. Пуск->Программы->DrWeb Enterprise Server->Server control->Detailed logging

2. Пуск->Программы->DrWeb Enterprise Server->Server control->Restart

После получения лога не забудьте вернуть детализацию в исходное состояние.

-

Как получить детальный лог при инсталляции агента?

Для получения подробного лога с описанием всех этапов установки агента Enterprise Suite Вам необходимо запустить файл установки со следующими ключами:

drwinst -interactive -verbosity=all

-

Как получить подробный лог инсталляции ES сервера?

Для получения подробного лога с описанием всех этапов установки сервера Enterprise Suite Вам необходимо запустить файл установки со следующими ключами:

msiexec /i имя_инсталлируемого_пакета /l*v имя_создаваемого_лог_файла

-

Как полностью очистить систему от неудачных попыток установки/удаления агента?

1. Выполнить

drwinst -uninstall

и перезагрузить компьютер.

2. Убедиться, что действительно деинсталлированы службы агента и апдейтера.

Если ключи реестра:

HKLM\SYSTEM\CurrentControlSet\Services\drwagntd

и

HKLM\SYSTEM\CurrentControlSet\Services\drwupgrade

существуют, то удалить их.

Также нужно посмотреть ключ реестра

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

и, если там есть ключ DrWebAgetnUI, то удалить его.

3. Деинсталлировать SpIDerMail ("spiderml.exe -remove")

Если spiderml.exe физически отсутствует на диске, то это не значит, что его раньше действительно деинсталлировали, а не просто стерли.

В таком случае, можно специально "принести" spiderml.exe на компьютер, чтобы запустить с ключом

-remove

и точно убедиться, что деинсталляция выполнена.

Если он и в самом деле не был установлен, то такая попытка деинсталляции просто закончится сообщением, что "SpIDer Mail is not installed" (т.е. деинсталлировать нечего).

4. Убедиться, что действительно деинсталлированы службы и драйверы SpIDer Guard, для чего выполнить

spidernt.exe -remove

В ситуации, если он уже стерт, но нет уверенности что он был корректно деинсталлирован из системы, проверить ветки реестра:

HKLM\SYSTEM\CurrentControlSet\Services\drwebnet

HKLM\SYSTEM\CurrentControlSet\Services\SPIDER

HKLM\SYSTEM\CurrentControlSet\Services\spidernt

и, если таковые существуют, то удалить их.

Также посмотреть

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

на предмет наличия ключа "SpIDerNT" (если такой есть, то удалить).

5. Удалить всю ветку реестра HKLM\SOFTWARE\IDAVLab

6. Если существует какой-либо из следующих ключей пакета DrWeb, относящихся к разделу Установка/Удаление программ Windows:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Dr.Web for Windows 95-XP

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Dr.Web

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\DRWEB

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{BBE2F69C-4338-11D7-8F0C-00A0244F4E2D}

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{00A54723-D95A-495A-8684-9BD2601605D5}

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{18A9233C-0B34-4127-A966-C257386270BC}

то удалить его.

7. Удалить ярлыки запуска Dr.Web с рабочего стола и из группы "Пуск/Программы", если таковые есть.

8. Удалить все содержимое каталога Dr.Web или, сответственно, "DrWeb Enterprise Suite" с диска (кое-что в нем, возможно, удастся удалить только после рестарта).

Кроме того, удалить spider.cpl из %windir%\system32 и drwebnet.sys из %windir%\system32\drivers

9. Обязательный рестарт системы и, возможно, еще раз п. 8

-

Размер внутренней базы ES сервера стал очень большим. Как его уменьшить?

1. Остановить ES сервер (Пуск->Программы->DrWeb Enterprise Server->Server control->Stop).

2. Скопировать куда-нибудь, где много места, базу (C:\Program Files\DrWeb Enterprise Server\var\dbinternal.dbs) и drwidbsh.exe (C:\Program Files\DrWeb Enterprise Server\bin\drwidbsh.exe).

3. Стартовать ES сервер (Пуск->Программы->DrWeb Enterprise Server->Server control->Restart).

4. Создать там, куда Вы скопировали базу и drwidbsh.exe, текстовый файл delold с таким содержимым:

- DELETE FROM run WHERE beginrecvtime <= ?;

- DELETE FROM infection WHERE infectionrecvtime <= ?;

- DELETE FROM scanstat WHERE recievetime <= ?;

- DELETE FROM installation WHERE starttime <= ?;

- DELETE FROM procerror WHERE errrecvtime <= ?;

- DELETE FROM station_components WHERE modtime <= ?;

- DELETE FROM station_environment WHERE createtime <= ?;

- DELETE FROM station_vdb WHERE createtime <= ?;

- DELETE FROM station_status WHERE createtime <= ?;

- DELETE FROM station_running WHERE starttime <= ?;

- DELETE FROM station_offline WHERE starttime <= ?; -- таблица имеется только начиная с версии 4.33.2

- DELETE FROM srv_run WHERE arrived <= ?;

- DELETE FROM srv_infection WHERE arrived <= ?;

- DELETE FROM srv_procerror WHERE arrived <= ?;

- DELETE FROM srv_scanstat WHERE arrived <= ?;

- DELETE FROM srv_installation WHERE arrived <= ?;

- DELETE FROM srv_unsent WHERE arrived <= ?;

- DELETE FROM srv_recvhistory WHERE arrived <= ?;

- DELETE FROM srv_names WHERE updatetime <= ?;

- DELETE FROM update_state WHERE rectime <= ?;

- DELETE FROM srv_status WHERE arrived <= ?;

- DELETE FROM deleted_stations WHERE created <= ?;

- VACUUM;

Знак вопроса заменить на дату YYYYMMDDHHMMSSTTT, например 20060801000000000

Это удалит все данные до 01/08/2006

5. Запустить

drwidbsh.exe dbinternal.dbs

6. Выполнить команду

.databases

и убедиться, что база подключилась нормально.

7. Выполнить команду

.read delold

8. Дождаться завершения процедуры (она может длиться несколько часов).

9. Выполнить команду

.exit

10. Остановить ES сервер (Пуск->Программы->DrWeb Enterprise Server->Server control->Stop).

11. Сохранить куда-нибудь на всякий случай старую базу, а на ее место записать сжатую.

12. Стартовать ES сервер (Пуск->Программы->DrWeb Enterprise Server->Server control->Restart).

13. Подключиться из консоли и отредактировать задания на удаление старых данных из базы (п. 6.5.3 документации).

По умолчанию там установлен срок хранения около 3-х лет, поставьте поменьше, например 1 месяц.

- DELETE FROM run WHERE beginrecvtime <= ?;

-

Как удалить Dr.Web Enterprise Suite?

Воспользуйтесь подробным онлайн руководством по удалению Dr.Web Enterprise Suite.

Dr.Web для Windows: настройка, обновления, удаление

-

Как настроить обновление Dr.Web на ПК, не имеющим доступ в Интернет?

Создание зеркала

На ПК, имеющем доступ к сети Интернет (необходимы права администратора системы):

- Создаем каталог c:\drweb (каталог может быть на любом диске в любом каталоге)

- Создаем каталог c:\drweb\drwebupdate

- Копируем в c:\drweb следующие файлы из каталога антивируса (по умолчанию антивирус устанавливается в каталог х:\Program Files\DrWeb)

DrWebUpW.exe

drweb32.key

update.drl

- Запускаем утилиту обновления (DrWebUpW.exe) с обязательным параметром "/UA" из каталога c:\drweb, таким образом: Пуск->Выполнить (далее вставить строчку)

C:\drweb\DrWebUpW.exe /GO /UA /DIR:c:\drweb\drwebupdate /rp+c:\drweb\drwebupw.log

где C:\drweb - папка, куда скопированы файлы, C:\drweb\drwebupdate - папка, в которой будет создано зеркало (все необходимые файлы для обновления), C:\drweb\drwebupw.log - лог зеркалирования/обновления. В нем можно узнать об ошибках, произошедших во время создания зеркала/обновления. - Нажимаем кнопку OK (дождаться завершения обновления)

Назначение постоянного каталога обновления

Рассматривается ситуация, когда ПК не имеет сетевого доступа (например, сеть предприятия, класса, домашняя сеть), так называемый отдельно стоящий ПК (ОСПК). Настройки обновления будут жестко привязаны к определенному каталогу.

- Скопируйте все содержимое каталога, созданного в предыдущем разделе C:\drweb\drwebupdate, на флешку или другой носитель (х:\drwebupdate)

- Отключите самозащиту антивируса.

- Пуск->Выполнить->regedit

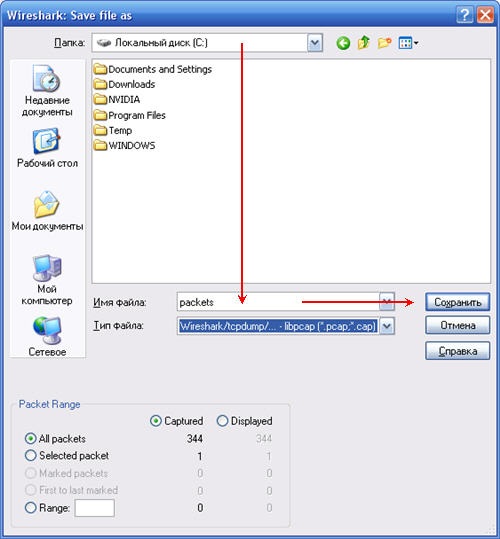

- Найдите ветку реестра

- Измените значение ключа "UpdateUrl". Впишите постоянный каталог, откуда будут браться обновления в дальнейшем.

- Закройте редактор реестра.

- Включите самозащиту антивируса.

[HKEY_LOCAL_MACHINE\SOFTWARE\IDAVLab\DrWebUpdate\Settings]

Теперь при запуске обновления всегда будут браться из указанного каталога. Не забудьте обновлять данные на носителе х:\drwebupdate не реже 1 раза в неделю. Также при подключении ОСПK к сети интранет или интернет необходимо произвести отмену изменения ветки реестра для обновления антивируса стандартным способом. Для этого просто удалите внесённые ранее значения.

Обновление ПК, подключённых к сети Интранет

Чаще встречается ситуация, когда на предприятии, школе или дома существует сеть ПК, в которой только один компьютер имеет выход в сеть интернет. Для обновления антивируса на всех ПК сети выполните следующие шаги:

- Создайте зеркало как описано выше.

- Откройте по сети доступ к папке "c:\drweb\drwebupdate" с атрибутом только на чтение.

- На остальных ПК сети в настройках утилиты обновления (DrWebUpW.exe) прописываем путь к папке зеркала, например

URL:\\169.128.128.1\drwebupdate

где 169.128.128.1 - IP-адрес ПК - Измените пользователя, от имени которого запускается задание на обновление в планировщике Windows. Задание должно запускаться от имени пользователя, имеющего права локального администратора на компьютере, на котором Вы настраиваете обновление.

- Сохраните настройки

Система обновления готова.

Обновление антивируса без изменения настроек в реестре

Осуществляется через командную строку

Общий вид DrWebUpW.exe /GO /URL:каталог

Например, Пуск->Выполнить (вставить строчку)"C:\Program Files\DrWeb\DrWebUpW.exe" /GO /URL:I:\drwebUpdateгде I:\drwebUpdate - папка на флешке или ином носителе, куда скопированы все файлы из каталога-зеркала (для сетевых ресурсов использовать пути в формате UNC).

C:\Program Files\DrWeb - папка, куда установлен антивирус.Дополнительно

I:\ - флешка или иной носитель

Если путь имеет пробел, то его нужно заключить в кавычки.

Например, в случае такого путиI:\drweb Updateнеобходимо ввести такую строку:

"C:\Program Files\DrWeb\DrWebUpW.exe" /GO /URL:"I:\drweb Update"C:\Program Files\DrWeb - папка, куда установлен антивирус (у вас, возможно, будет другой путь).

Опасность

Не стоит смешивать обновления бета антивируса и релизного. Если Вы создаете зеркало для последующего обновления бета антивируса, то и 3 необходимых файла нужно брать от беты.

update.drl

drwebupw.exe

drweb32-betatesting.key

Не забывайте, что ключ антивируса тоже может ограничивать обновляемые компоненты и указывать сайты для обновления.

Во избежание ошибок-не следует в релизе использовать ключи для беты.Сейчас это блокируется-антивирус не будет работать.

Рекомендуется для релиза использовать лицензионный ключ,для бета версии бета ключ (он каждые 2-3 месяца обновляется).

-

Почему мой антивирус обновляется до версии 6.0, но брандмауэр недоступен?

Уважаемые пользователи антивирусных продуктов Доктор Веб!

Обращаем Ваше внимание, что обновление ранее приобретенных версий антивирусных продуктов до версии 6.0 бесплатно. Любой ранее приобретенный антивирусный продукт Доктор Веб может быть обновлен на аналогичное решение последней версии.

Вы можете загрузить обновления для следующих продуктов:

- Антивирус Dr.Web для Windows

- Dr.Web Security Space

- Dr.Web Бастион (Security Space + Криптограф)

- Dr.Web Security Space + Антивирус Dr.Web для Mac OS X

Все версии с приставкой PRO содержат новый компонент антивирусной защиты — брандмауэр — для контроля за сетевым трафиком входящих и исходящих соединений Вашего персонального компьютера. Брандмауэр не поддерживается ключевыми файлами, полученными до выхода версии 6.0.

Поэтому ранее купленая подписка не может быть корректно обновлена до версии PRO, и при обновлении ранее купленной подписки на версию PRO, брандмауэр не будет запущен.

Брандмауэр входит в состав продуктов:

- Антивирус Dr.Web PRO для Windows

- Dr.Web Security Space PRO

- Dr.Web Бастион PRO (Security Space PRO + Криптограф)

- Dr.Web Security Space PRO + Антивирус Dr.Web для Mac OS X

- Dr.Web Security Space PRO + Антивирус Dr.Web для Linux

Для того чтобы использовать антивирусные продукты с включенным брандмауэром, необходимо расширить ранее приобретенную лицензию до версии, в состав которой входит брандмауэр.

По вопросам расширения или дозакупки лицензий Вы можете обратиться в службу продаж по электронной почте sales@sald.ru или по телефонам, указанным в разделе "Контакты".

-

Как удалить Dr.Web c компьютера?

Для удаления продуктов Dr.Web версий 4.33 по 7.0 воспользуйтесь утилитой, скачать которую можно в Аптечке сисадмина на нашем сайте.

Если что-то не получилось, то можно попробовать очистить машину самостоятельно, воспользовавшись советами, описанными в вики Dr.Web.

-

Dr.Web обнаруживает у меня вирус и удаляет его, но после перезагрузки этот вирус появляется снова

Эта ситуация может происходить по двум причинам:

1. В случае, если Ваш компьютер входит в локальную сеть или подключен к сети Интернет.

Существуют вирусы, которые атакуют Ваш компьютер удаленно, используя бреши системы безопасности вашей операционной системы. Данные вирусы проникают на Ваш компьютер самостоятельно, без Вашего участия.

Для того что бы обезопасить свой компьютер от такого рода атак, Вам необходимо регулярно обновлять операционную систему с помощью Обновлений (патчей) выпущенных производителем операционной системы. Для получения Обновлений и проверки загруженных обновлений, в операционных системах Windows, необходимо использовать процедуру Windows Update.

2. В случае, если вирус является активным и запускается при каждом рестарте системы вместе с ядром операционной системы, до запуска системных драйверов.

То при обнаружении такого вируса, антивирусная программа производит так называемое «Отложенное лечение». В этом случае берется копия зараженного файла, которая лечится и после перезагрузки зараженный файл замещается вылеченной копией.

Но к сожалению, иногда копия вируса загружается в активную память раньше нежели команда на замещение файлов.

В этом случае, необходимо загрузить Вашу копию Windows, в «Безопасном режиме» и запустить сканер для проверки и лечения Вашего компьютера находясь в «Безопасном режиме». При использовании такого режима загрузки, Вы гарантированно не запустите никаких копий вируса, так как в данном режиме запускаются только системные приложения из дистрибутива Вашей копии Windows.

-

Как загрузить операционную систему Windows в безопасном режиме?

Безопасный режим или Safe mode — это режим работы Вашей операционной системы Windows, когда используются только приложения из стандартной поставки Windows.

Этот режим предназначен для исправления ситуации с неправильной установкой программного обеспечения или необходимостью настройки операционной системы.

Для загрузки ОС Windows любой модели в Безопасный режим (Safe Mode), Вам необходимо:

- Начать перезагрузку компьютера.

- Перед стартом операционной системы, нажать клавишу F8 на Вашей клавиатуре (можете нажимать ее несколько раз, со старта компьютера).

- У Вас на экране появится текстовое меню из нескольких пунктов, в котором Вам необходимо выбрать пункт «Безопасный режим» (Safe Mode) и подтвердить выбор клавишей Enter.

- Ваша копия Windows загрузиться в Безопасном Режиме (Safe Mode).

- В случае если загрузка произведена правильно, на Вашем рабочем столе после загрузки ОС, появится надпись «Безопасный режим» и возможно некоторая системная информация о Вашей ОС.

- В случае если Вы все проделали правильно, Вы можете начинать проверку и лечение Вашего компьютера в Безопасном режиме.

-

Я уверен, что на компьютере у меня есть вирус, но Dr.Web его не находит.

Произведите полную проверку компьютера при помощи последней версии Dr.Web со всеми дополнительными вирусными базами, загрузив Windows в Safe Mode (Безопасный режим, Режим защиты от сбоев). При этом убедитесь, что в сканере включены опции проверки памяти и файлов автозагрузки. После чего Вы должны отправить электронное письмо на адрес: support@sald.ru в котором Вам необходимо описать проблему наиболее подробно, указать причины, побудившие Вас подозревать заражение Вашего компьютера, возможные пути заражения Вашего компьютера, а так же привести краткое описание Вашего компьютера и Операционной системы. Прикрепите к письму логи работы антивирусных компонентов Dr.Web (ссылка на вопрос о логах работы Dr.Web).

В случае, если Вы можете и умеете работать с системными процедурами, и разбираетесь в системных приложениях, пришлите в письме следующие файлы:

Экспортируйте следующие ключи реестра:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

и

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Вышлите их нам.Скачайте программу HijackThis с http://free.antivirus.com/hijackthis/, установите её, запустите и пришлите нам лог её работы (перед запуском HijackThis закройте все открытые приложения).

Также скачайте программу RootKit UnHooker с http://www.rootkit.com/vault/DiabloNova/RkU3.8.342.554.rar, установите её, запустите, зайдите в Report, выполните Scan и сохраните отчёт (этот отчёт тоже нужно прислать нам).

В случае, если Вы подозреваете какой либо конкретный файл, как файл зараженный вирусом, то пришлите его нам на адрес: vms@drweb.com в архиве с паролем virus. Файл будет разобран вирусными аналитиками и, в случае обнаружения в файле вируса, Вы получите соответствующее уведомление.

-

Log файлы работы Dr.Web. Что это такое и где они находятся?

По существующей классификации файлы с расширением ****.log — это файлы в которые запущенные программы заносят свои системные сообщения и записи о работе. То есть — это журнал работы программы, посмотрев в который можно понять, что и когда происходило с программой, которая образовала данный файл.

Антивирусная программа Dr.Web, то же ведет подобные логи работы. Имеется несколько файлов журнала работы, для каждого компонента программы. Логи представляют собой текстовый файл, который может быть просмотрен любым текстовым редактором.

Для версии Dr.Web для Windows, имеются следующие файлы журнала:

Drweb32.log — Журнал работы сканера Dr.Web

Spiderml.log — Журнал работы компонента Spider Mail

Spider.log — Журнал работы резидентного монитора Spider Guard для Windows 95-ME

SpiderNT.log — Журнал работы резидентного монитора Spider Guard для Windows NT-2003

Drwebupw.log — Журнал работы программы автоматического обновления.Данные файлы содержатся:

Для операционных систем Windows 95/95OSR2/98/98SE/Me:

Комплект файлов drweb32.log, spider.log, spiderml.log, drwebupw.log находится в директории, где установлена антивирусная программа, по умолчанию это:

C:\Program Files\DrWeb\Для операционных систем Windows NT/2000/XP/2003:

Комплект файлов drweb32.log, spiderNT.log, spiderml.log, drwebupw.log находится в директории с системной информацией пользователя:

С:\Documents and Settings\Local_User_Name\DoctorWeb\

Где Local_User_Name — это имя пользователя который работает в системе.Для версии Dr.Web Enterprise Suite используются следующие логи работы:

Для агентской части:

Журналы компонентов агента находятся в следующих директориях:

Журналы связанные с работой агента Dr.Web на компьютере пользователя, резидентного монитора, заданиями сервера, установкой и обновлением агента находятся в “logs” директории установки агента, по умолчанию это: C:\Program Files\DrWeb Enterprise Suite\Logs\.Журналы компонентов SpiderMail и сканера drweb32 запущенного пользователем находятся в папке:

С:\Documents and Settings\Local_User_Name\DoctorWeb\

Где Local_User_Name — это имя пользователя который работает в системе.Для версий под Unix все файлы журнала антивирусных продуктов Dr.Web образуются в директории где находятся исполняемые модули Dr.Web.

-

Не могу произвести инсталляцию Dr.Web, т.к. возникает сообщение об ошибке программы

Возникновение подобного сообщения при инсталляции антивирусного комплекса Dr.Web говорит об ошибке программы InstallShield, используемой при создании дистрибутива.

Возможны следующие причины возникновения ошибки:

- использование кириллических символов или иных символов, отличных от латинских, в имени пользователя.

- использование кириллических символов или иных символов, отличных от латинских, в значениях переменных окружения TEMP или TMP.

- переменные окружения TEMP или TMP, указывающие на несуществующие каталоги, или отсутствие прав на запись в данные каталоги.

Методы решения:

1. Распакуйте дистрибутив.

Для распаковки дистрибутива используется строка следующего синтаксиса:

<имя дистрибутива> -extract_all:<каталог для распаковки>Где:

<имя дистрибутива> - имя файла, в котором содержится дистрибутив антивирусного комплекса Dr.Web®.

<каталог для распаковки> - место на логическом диске, куда будет распакован дистрибутив антивирусного комплекса Dr.Web®. Необходимо указывать полный путь для распаковки.

После распаковки в <каталоге для распаковки> будет создан подкаталог с именем Disk1, в котором находится распакованный дистрибутив.

Пример:

drweb-432b-win-ru.exe -extract_all:E:\DrwTemp\

В данном примере дистрибутив будет распакован на логический диск E:\, на котором будет создан каталог DrwTemp с подкаталогом Disk1, в который будут помещены файлы необходимые для установки антивирусного комплекса Dr.Web.Примечание:

Ошибка при распаковке означает, что дистрибутив поврежден или недостаточно места на диске.

2. Из распакованного набора файлов запустите установку путем запуска на выполнение файла setup.exe.

Примечание:

Если Вы используете Windows 2003, то установку DrWeb® следует производить через Панель Управления->Добавить/Удалить Программы

В случае, если при запуске Setup.exe вновь возникла ошибка, проверьте следующие параметры:

- процесс установки должен происходить от имени пользователя с правами администратора системы

- должны быть заданы переменные среды окружения для временных файлов (TEMP, TMP)

- TEMP и TMP должны указывать на существующий каталог. Желательно, чтобы весь путь к этому каталогу и сам каталог содержали в своих именах только буквы латинского алфавита.

- свободного места на диске для временных файлов должно быть не менее 10-ти Mb.

Возможно, проблема кроется в неправильных установках или поврежденных файлах InstallShield. Попробуйте совершить следующие действия (приведенная далее инструкция затрагивает важные файлы и реестр Вашего компьютера; любое неправильное действие с ними может привести к фатальным последствиям для Вашей операционной системы):- Переместите папку \Program Files\Common Files\InstallShield\Professional\RunTime в любое другое место.

- Перезагрузите Вашу операционную систему.

- Запустить установку DrWeb® заново.

Если ошибка все равно не дает установить Вам антивирус Dr.Web®, выполните следующее:

- Переместите папку \Program Files\InstallShield Installation Information\{BBE2F69C-4338-11D7-8F0C-00A0244F4E2D}, в любое другое место.

- Удалите ключ реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{BBE2F69C-4338-11D7-8F0C-00A0244F4E2D}.

- Перезагрузите Вашу операционную систему.

- Запустить установку DrWeb® заново.

-

При попытке произвести обновление программа сообщает: "Ошибка получения файла версий"

Этот вопрос не имеет специфического решения. Для решения данной задачи Вам потребуется обратиться в службу поддержки, написав электронное письмо по адресу support@sald.ru. В этом письме необходимо описать проблему наиболее подробно, указав с какого момента у Вас не происходит обновление, что менялось в настройках Интернет соединения.

Также нам необходимы будут от Вас:

- Детальный отчет о работе программы обновления, который Вы можете создать следующим образом:

- Установите связь с Интернет.

- Запустите браузер и соединитесь с любым сайтом в Интернет.

- Нажмите кнопку «Пуск», и выберите пункт меню «Выполнить…»

- В открывшейся строке введите следующее:

C:\Program Files\DrWeb\drwebupw.exe" /DBG /GO /RPc:\log.txt

(можете скопировать данную строчку, после чего вставить ее в соответствующем пункте).

Если Dr.Web установлен у вас не в папку C:\Program Files\DrWeb\, то замените этот путь в приведенной выше строке на используемый Вами. Нажмите кнопку «Выполнить». После окончания работы программы обновления, Вы получите файл log.txt в корневой директории на диске C:. Именно этот файл необходимо будет прикрепить к отправляемому письму.- Также Вам необходимо прикрепить и выслать нам файл ключа от Вашей копии Dr.Web, который находится в папке с установленной программой.

- Детальный отчет о работе программы обновления, который Вы можете создать следующим образом:

-

У меня Windows NT/2000/XP. Перестал загружаться SpIDer Guard.

Попробуйте реинсталлировать компонент Spider Guard, для этого необходимо:

1. Запустить утилиту управления резидентным монитором, следующим образом:

выбираете Пуск -> Панель Управления-> SpIDer Guard2. Запускаете утилиту управления.

3. В открывшейся утилите обновления выбираете

Управление->Удалить.4. Удаляете Ваш Spider Guard.

5. Перезагружаете Ваш компьютер.

6. После чего запускает утилиту управления вновь:

Пуск ->Панель управления->SpIDer Guard.7. В открывшемся меню утилиты управления выбираете закладку "Управление". Нажимаете кнопку "Просмотр", указываете папку куда был установлении дистрибутив Dr.Web©. Нажимаете кнопку "Установить". После этой процедуры, вы реинсталлировали Spider Guard.

8. После этой процедуры в меню «Управление» Вам необходимо в меню «Режим загрузки» выбрать вариант "Автоматический режим".

9. Перезагрузите компьютер.

Dr.Web для Unix

-

У меня установлен демон Dr.Web и почтовый фильтр, иногда я получаю на адрес администратора сообщения, что какое-то сообщение не было проверно по причине: The filter cannot connect to the DrWEB daemon. Как этого можно избежать в дальнейшем?

У меня установлен демон Dr.Web и почтовый фильтр, иногда я получаю на адрес администратора сообщения, что какое-то сообщение не было проверно по причине: The filter cannot connect to the DrWEB daemon. Как этого можно избежать в дальнейшем?

Есть две причины, по которым это могло произойти.

а) Резко скакнула нагрузка и просто переполнилась очередь соединений к демону.

б) Демон, по каким-то причинам был не доступен.Есть два способа избежать этих проблем. Второй способ наиболее универсален (подойдет для обоих случаев).

i) Использовать несколько сокетов между демоном и фильтром.

Пример конфигурации:drweb32.ini:

Socket = /var/drweb/run/.drwebd

Socket = 3000 localhostdrweb_{mta}.conf: ({mta} = smf, cgp, postfix, exim, qmail, zmailer, courier or mio)

[DaemonCommunication]

Address = local:/var/drweb/run/.drwebd, inet:3000@localhostТем самым мы получим такой эффект: если к первому сокету коннект не прошел (там очередь переполнена), то фильтр будет пытаться присоединиться ко второму.

ii) Намного более надежный и универсальный способ - использовать второго запущеного демона (можно на этом же хосте, но лучше на другом), который и будет сглаживать пики нагрузки или недоступность основного демона.

Пример:drweb_{mta}.conf: ({mta} = smf, cgp, postfix, exim, qmail, zmailer, courier or mio)

[DaemonCommunication]

Address = local:/var/drweb/run/.drwebd, inet:3000@another.myhost.example.comЗамечание:

Режим локального сканирования (LocalScan = yes) не будет работать в фильтре для второго сокета даже если этот сокет обслуживается демоном установленным на этом же хосте. -

Я установил Dr.Web Daemon & Dr.Web Filter for Sendmail, вроде все настроил правильно однако фильтр не стартует.

Я установил Dr.Web Daemon & Dr.Web Filter for Sendmail, вроде все настроил правильно однако фильтр не стартует, а в /var/log/messages следующие сообщения:

Jun 10 13:24:04 host drweb-smf: Dr.Web (R) Filter for sendmail ver.4.32: Unable to bind to port 3000@localhost: Address already in use Jun 10 13:24:04 host drweb-smf: Dr.Web (R) Filter for sendmail ver.4.32: Unable to create listening socket on conn 3000@localhost

или

Jun 10 13:24:04 host drweb-smf: Dr.Web (R) Filter for sendmail ver.4.32: Unable to bind to port local:/var/drweb/run/.daemon: Address already in use Jun 10 13:24:04 host drweb-smf: Dr.Web (R) Filter for sendmail ver.4.32: Unable to create listening socket on conn local:/var/drweb/run/.daemonВы указали в параметре MilterAddress секции [Mailer] файла drweb_smf.conf параметры соединения с демоном, тогда как должно быть указано соединения для взаимодействия с sendmail, это же соединение описывается в sendmail.cf. Т.е. должно быть так:

в drweb32.ini:

Socket = 3000 localhostв drweb_smf.conf:

[DaemonCommunication]

Address = inet:3000@localhost

...

[Mailer]

...

MilterAddress = inet:3001@localhostи в sendmail.cf:

Xdrweb-filter, S=inet:3001@localhost, F=T, T=C:1m;S:5m;R:5m;E:1h -

После очередного обновления версия 4.29.2 (или 4.29.5) стала "падать" на большом кол-ве сообщений.

Проблема не в базах (это легко проверить, если загрузить демона только с основной базой и "проблемным" обновлением) - это ошибка в 4.29 (точнее в drweb32.dll версии 4.29). Таким образом, единственным решением может быть обновление на более свежую версию, т.к. фиксов для старых версий мы не выпускаем. Почему мы так делаем, читайте ответ на вопрос #0.

-

На сайте http://www.testvirus.org решил проверить работу фильтра Dr.Web, но он пропустил некоторые варианты.

На сайте http://www.testvirus.org решил проверить работу фильтра Dr.Web, но из 25 тестов Dr.Web пропустил некоторые варианты. Как вы это прокомментируете?

Ответ по состоянию сайта на 19 мая 2004 года, т.к. сайт мог измениться и тесты тоже, у нас были пропущены следующие тесты:

Test #12: Eicar virus within a password protected ZIP file

Test #24: Test for the "Partial (Fragmented) Vulnerability". This does not include Eicar virus, but your mail server still must block this since it can break a virus into multiple emails and reassemble it in your inbox.- Может быть заблокировано, если опцию SkipObject переключить с pass на любое другое действие.

Test #14: Eicar virus sent in a Microsoft TNEF file (winmail.dat)

- Формат TNEF на данный момент не разбирается.

Test #25: Attachment with a CLSID extension which may hide the real file extension. This does not include Eicar virus, but your mail server still must block this since it can hide the true extension of a file

- Сообщение не содержит вредоносного кода.

Test #16: Eicar string in HTML, to ensure that your mail server scans HTML segments

Test #19: Eicar virus within zip file hidden using the "Blank Folding Vulnerability"

Test #21: Eicar virus within zip file hidden using the "Long MIME Boundary Vulnerability"

Test #23: Eicar virus within zip file hidden using the "Empty MIME Boundary Vulnerability"- В таком виде вирус не опасен и распространяться не будет, можно сказать, что просто мусор.

Кстати, сканер таки определяет вирус в #16 и #21, но в демоне более быстрый и простой разбор почты.

-

Установил Dr.Web Sendmail, но проверка почты не работает.

Установил Dr.Web Sendmail, но проверка почты не работает. В логе демона:

===

Daemon is installed, active interfaces: 127.0.0.1:3000

Unknown command received: 13!

===

(asv: либо, если включено использование russian.dwl)

===

Демон загружен, активные интерфейсы: 127.0.0.1:3000

Получена неизвестная команда: 13

===Что делать?

Прочитайте ответ на вопрос о Dr.Web Sendmail, у вас та же самая проблема.

-

Система FreeBSD 4.x (x =< 7). Поставил версию 4.31.

Система FreeBSD 4.x (x =< 7). Поставил версию 4.31. Получаю:

/usr/local/drweb > ./drweb-smf.sh start

/usr/libexec/ld-elf.so.1: Undefined symbol "__stdoutp"

referenced from COPY relocation in /usr/local/drweb/drweb-smfЧто делать?

Использовать drweb-smf.static, этот же совет касается всех остальных фильтров.

-

Я запутался в программах и лицензиях, которые вы предлагаете. Что для чего нужно?

На данный момент у нас есть 3 типа программ:

- сканер (drweb)

- демон (drwebd)

- фильтры почтовые (drweb-smf, drweb-postfix, ...)

- и файловые (smb_spider, drweb-icapd)

Сканер нужен для проверки файлов на диске, список проверяемых файлов либо задается в параметрах, либо читается со стандартного потока ввода. Для сканера нужна отдельная лицензия.

Фильтры ничего не проверяют сами, только "умеют перехватывать" почту (CommuniGate, Sendmail, ... ) и файлы (Samba, Squid) из соответствующих программ.

Для них лицензия не нужна, и даже исходные тексты некоторых из них доступны на сайте. Таким образом, без работающего демона фильтры совершенно бесполезны.

Демон - это проверка файлов на диске и данных полученных им через сетевые соединения от фильтров или других программ по специальному протоколу. Для демона существует два вида лицензий, "почтовая (по адресам, по трафику)" и "файловая".

"Почтовая" лицензия нужна, если демон будет использоваться в паре с почтовыми фильтрами.

"Файловая" лицензия нужна, если демон будет работать в паре с файловыми фильтрами (Samba, Squid).PS: Если куплена "файловая" лицензия, то демон НЕ будет проверять почту, и наоборот. Можно купить обе лицензии сразу в одном ключе.

-

Поставил фильтр на почту, а уведомления приходят только администратору.

Поставил фильтр на почту, а уведомления приходят только администратору, хотя в drweb_{mta}.conf:

...

[VirusNotification]

SenderNotify = yes

RcptsNotify = yes

AdminNotify = yes

...шаблоны указаны и доступны. В чем дело?

Дело скорее всего в том, что большинство вирусов, приходящих по почте, это так называемые "черви", в файле viruses.conf (или в файле, указанном в drweb_{mta}.conf->[Actions]->UnnotificableVirusesList) для таких вирусов изменена политика уведомлений (запись Win32.HLLM). Связано это с тем, что "черви" обычно подделывают адреса отправителя, и адрес получателя выбирается случайным образом (обычно из адресной книги жертвы), поэтому уведомление отправителю в этом случае можно считать "спамом".

-

Вот такой интересный файлик прислали "something.jpg.exe".

Вот такой интересный файлик прислали "something.jpg.exe", и онлайновая проверка говорит что чистый. Может кинуть его кому?

Есть специальный адрес для подозрительных файлов, вложений: newvirus@drweb.com

Подозрительный файл лучше всего упаковать в архив с паролем. В письме сообщить пароль и дать краткую информацию о ваших подозрениях. -

Установил Dr.Web Daemon & Dr.Web for Sendmail, но не работает проверка писем на вирусы.

Установил Dr.Web Daemon & Dr.Web for Sendmail, но не работает проверка писем на вирусы, в почтовом логе такие записи:

...

Nov 24 19:11:20 vulture sendmail[873]: /etc/mail/aliases: 37 aliases, longest 12 bytes, 423 bytes total

Nov 24 19:11:48 vulture sendmail[878]: hAO9Bmvr000878: milter_read(drweb-filter): cmd read returned 4, expecting 5

Nov 24 19:11:48 vulture sendmail[878]: hAO9Bmvr000878: Milter (drweb-filter): to error state

Nov 24 19:11:48 vulture sendmail[878]: hAO9Bmvr000878: Milter (drweb-filter): init failed to open

Nov 24 19:11:48 vulture sendmail[878]: hAO9Bmvr000878: Milter (drweb-filter): to error state

Nov 24 19:11:48 vulture sendmail[878]: hAO9Bmvr000878: from=<adm@test.ru>, size=803, class=0, nrcpts=1, msgid=<60270330044.20031124191101@100h.ru>, proto=ESMTP, daemon=MTA, relay=[192.168.*.**]

Nov 24 19:11:48 vulture sendmail[880]: hAO9Bmvr000878: to=<shest@test.ru>, ctladdr=<adm@test.ru> (1012/6), delay=00:00:00, xdelay=00:00:00, mailer=local, pri=31026, relay=local, dsn=2.0.0, stat=Sent

Вы неправильно подключили фильтр. В sendmail.cf (.mc) вы указали адрес демона (drwebd), а надо прописать адрес, на котором фильтр (drweb-smf) будет ожидать запросов от sendmail - этот же адрес указывается в параметре MilterAddress в секции [Mailer] файла drweb_smf.conf. Адрес демона указывается в drweb32.ini в параметре Socket и в параметре Address в секции [DaemonCommunication]файла drweb_smf.conf.

Кроме всего прочего, для генерации правильного добавления в sendmail.cf (.mc) и скрипта для автоматического старта фильтра можно воспользоваться утилитой {drweb}/doc/sendmail/configure.

-

Я установил ваш почтовый фильтр и отправил письмо с вирусом.

Я установил ваш почтовый фильтр и отправил письмо с вирусом (вирус я взял у друга, с инфицированной и т.п.), вирус был найден, однако уведомление получил только администратор, хотя у меня включены уведомления для всех. Почему?

Скорее всего, для вируса, который вы послали, политика отсылки уведомлений изменена с помощью конфигурационного файла /etc/drweb/viruses.conf (точнее, с помощью конфигурационного файла, указаного в параметре UnnotificableVirusesList в основном конфигурационном файле).

-

У меня установлен почтовый фильтр Dr.Web, для инфицированных объектов выставлено действие discard, но уведомления все равно приходят.

У меня установлен почтовый фильтр Dr.Web, и для инфицированных объектов выставлено действие discard (Infected = discard), однако, уведомления все равно продолжают приходить. Почему? Я не хочу, чтобы они отправлялись.

Действия, задаваемые в секции [Actions], и уведомления, задаваемые в секции [...Notifications], действуют независимо: действие нужно для того, чтобы фильтр знал, что надо ответить вашему почтовому серверу, а уведомления могут быть отосланы вне зависимости от указанного действия. (Исключение: действие pass - уведомления не высылаются). Таким образом, если вы не хотите получать уведомлений, то в соответствующей секции отключите их. Для вашего случая:

[VirusNotifications]

SenderNotify = no

AdminNotify = no

RcptsNotify = no

... -

У меня установлен Dr.Web for Sendmail, иногда фильтр прекращает свою работу без каких-либо видимых причин.

У меня установлен Dr.Web for Sendmail (версия ниже 4.30.1 или собран из поставляемых исходных текстов), и иногда фильтр прекращает свою работу без каких-либо видимых причин. Что это может быть?

Да, такое может быть. Причина может быть в libmilter (написанной авторами sendmail). Обычно это происходит в момент, когда сервер начинает испытывать нагрузки, тогда в системных логах могут появляться сообщения вида:

Nov 20 19:54:09 name drweb-smf: Dr.WEB Sendmail filter VER: malloc(ctx) failed (12), abort

или

Nov 20 19:54:09 name drweb-smf: Dr.WEB Sendmail filter VER: thread_create() failed: 11, abortНачиная с версии 4.30.1 мы используем модифицированную версию libmilter, а также поставляем патч для оригинальной версии sendmail-8.12.9. По-другому эту проблему, к сожалению, решить никак нельзя. Если вы считаете, что "падения" фильтра не связаны с этой причиной, то пишите - будем выяснять.

-

У меня работает связка Dr.Web daemon + Dr.Web for 1и включена фильтрация по заговолкам (RuleFilter = on + RuleFitlerAlert = reject).

У меня работает связка Dr.Web daemon + Dr.Web for 1, и включена фильтрация по заговолкам (RuleFilter = on + RuleFitlerAlert = reject), однако, для некоторых заблокированных таким образом писем уведомление отправителю не приходит, зато приходят два письма администратору:

Subject: Rule rejected message

Date: Thu, 13 Nov 2003 17:18:02 +0300

From: DrWeb-DAEMON DrWEB-DAEMON@example.com

To: System Administrator postmaster@example.com

Sender = <> (may be forged)

Recipients = postmaster@example.com

...Это происходит, если у вас среди правил есть правила, касающиеся заголовка Subject:, т. к. 1 в уведомлении отправителю (и администратору) использует старый заголовок, то уведомления тоже были заблокированы фильтром.

-

Стоит drweb-4.29.5. Странная вещь творится: вдруг ко мне пришло письмо с вирусом Gibe.2.

Стоит drweb-4.29.5: Странная вещь творится: вдруг ко мне пришло письмо с вирусом Gibe.2:

Wed Nov 12 08:56:20 2003 [1459] /var/spool/filter/drweb.tmp.HM5dmX/[text:html] - Ok

Wed Nov 12 08:56:20 2003 [1459] >>/var/spool/filter/drweb.tmp.HM5dmX/cgmgf.exe - OkВ тоже время на онлайновой проверке (http://online.drweb.com):

...

cgmgf.exe packed by UPX

>cgmgf.exe infected with Win32.HLLM.Gibe.2

Scan report for "cgmgf.exe":

Scanned : 1 Cured : 0

Infected : 1 Deleted : 0

...Вот лог загрузки демона:

Wed Nov 12 04:02:07 2003 SIGHUP received, reloading...

Wed Nov 12 04:02:07 2003 Dr.Web (R) daemon for Linux, version 4.29.5 (January 6, 2003)

...

Wed Nov 12 04:02:08 2003 Key file: /opt/drweb/drwebd.key

Wed Nov 12 04:02:08 2003 Registration info:

Wed Nov 12 04:02:08 2003 0100000003

Wed Nov 12 04:02:08 2003 Evaluation key ID Anti-virus Lab St.Petersburg

Wed Nov 12 04:02:08 2003 Your registration key has expired!

...

Wed Nov 12 04:02:08 2003 This is an EVALUATION version with limited

...Демо-ключи выпускаются:

- для конкретной версии, т.е. ключ от другой версии не будет валидным;

- действуют ограниченный период (на 01.12.2005 это срок составляет 21 день), после чего ключ также перестает быть валидным.

Указанное сообщение об ошибке и говорит, что демон будет работать без ключа, т.е. находятся только те вирусы, которые ничем не упакованы. Кстати, с версии 4.30 демон не будет загружаться, если действующий ключ не загружен.

Объясняю, почему ловятся некоторые вирусы - первый уровень MIME распаковывается без ключа (это ошибка в 4.29.х), но все остальные проверки идут по ключу, соответствено все архивы (RAR, ZIP etc), упаковщики (UPX, DIET etc) и вложенные MIME не проверяются.

-

Когда отправляю письмо с приаттаченным файлом, демон проверяет все нормально.

Когда отправляю письмо с приаттаченным файлом, демон проверяет все нормально, кусочек лога:

Nov 5 14:59:27 relay sendmail[22756]: hA5CxRIm022756: from=<foo@example.com>, size=15600, class=0, nrcpts=1, msgid=<msg-id#@example.com>, proto=ESMTP, daemon=MTA, relay=domain.tld [10.0.0.1]Но когда отправляю то же самое письмо, и включена проверка почты NAV-ом исходящих сообщений (на клиенте, откуда посылаю письмо), получаем следующее:

Nov 5 14:58:48 relay sendmail[22751]: hA5CwlIm022751:from=<foo@example.com>, size=0, class=0, nrcpts=1,proto=ESMTP, daemon=MTA, relay=domain.tld [10.0.0.2]

Nov 5 14:58:48 relay drweb-smf: [hA5CwlIm022751]: message from foo@example.com is abortedNAV пытается зачем-то (не знаю, правда, зачем это нужно) отправить пустое письмо, т.е. совсем пустое, даже заголовков нет. Sendmail-у это не нравится, и он обрывает прием этого письма, о чем сообщает фильтру. Фильтр просто констатирует этот факт. См. так же вопрос #5

-

Стоит drweb-sendmail-4.30, время от времени выскакивает такая ошибка.

Стоит drweb-sendmail-4.30, время от времени выскакивает такая ошибка:

Nov 9 22:55:49 mail drweb-smf: drweb_smf.c(667) - FATAL ERROR: cannot extract private data from context

Разъясните!Это ошибка. Что бы ее устранить, можно:

- либо поставить в drweb_smf.conf:

HeloInReceived = no - либо взять более свежую версию.

- либо поставить в drweb_smf.conf:

-

Попытался настроить связку Dr.Web + Postfix. Почта перестала ходить вообще.

Попытался настроить связку Dr.Web + Postfix. Почта перестала ходить вообще.

Посмотрел логи, меня насторожила строка:Jul 17 12:55:01 mailhub sendmail[29437]: h6H9t0sh029437: Authentication-Warning: host.domain.tld: drweb set senderили такая:

Apr 20 17:32:31 mailhub sendmail[33617]: h3KDWVlV033617: from=name@example.com, size=38592, class=0, nrcpts=1, msgid=<msg-id4358035@example.com>, relay=drweb@localhostЧто бы это могло быть?

Это означает неправильную настройку почтовой системы:

sendmail[....]: .... - это лог sendmail (www.sendmail.org), а не postfix-сового заменителя sendmail (поставляется в составе postfix).

Поэтому в drweb_postfix.conf:[Mailer]

Sendmail = ...Укажите путь до postfix-сового заменителя sendmail.

Например, при установке из исходников он находится где-то в /usr/libexec/postfix/sendmailPS: И вообще странно, почему у вас postfix, а в /usr/sbin лежит настоящий sendmail.

-

У меня на сервере стоит $MTA и фильтр почты. Сегодня получаю письмо следующего содержания:

Обозначение в вопросе:

$MTA - название почтовой системы (1, Sendmail, Postfix и т.д.)

$ARCHIVE_NAME - название архива в письме (например, docs.zip, demo.ppt и т.д.)

$FILE_IN_ARCHIVE - название файла в архиве (например, otchet.doc, Storage0 и т.д.)Вопрос: У меня на сервере стоит $MTA и фильтр почты.

Сегодня получаю письмо следующего содержания:

--- cut ---

Следующее сообщение не доставлено, потому что найден объект, который нарушает ограничения, установленые для архивов.

Оправитель = sender@domain.com

Получатели = receiver@domain.com

Тема = Subject

Идентификатор = msg-id-NNNN@domain.com

--- Dr.Web report ---

Детализированный отчет Dr.Web:...

drweb.tmp.60gkxo/$ARCHIVE_NAME/$FILE_IN_ARCHIVE - compression ratio is too high (2770944 : 35154)

...

Статистика сканирования Dr.Web:

Evaluation key used !

Archive restriction : 21

--- cut ---Что бы это значило? И как с этим можно бороться?

Это значит, что в drweb_$MTA.conf:

[Actions]

ArchiveRestriction = reject или quarantine

и в drweb32.ini:

[Daemon]

...

MaxCompressionRatio меньше, чем 78 (2770944 поделить на 35154)Теперь, как с этим бороться.

Есть 2 варианта.а) Увеличить этот самый MaxCompressionRatio (скажем до 200-500) и перезапустить демона. Либо вообще закомментировать параметр (что означает, выставить его в бесконечность). Но надо понимать, что в таком случае возможна атака на вашу почтовую систему с целью временно вывести ее из нормального режима, когда злоумылшеник будет слать так называемые "почтовые" бомбы, проверка которых займет много времени и много - все? - дисковое пространство.

б) Поставить ArchiveRestriction = pass

В этом случае возможна пересылка вируса в архиве, если его удастся сжать более MaxCompressionRatio (например, скриптовый вирус). -

Базы от версии 4.31 подходят к версии 4.30?

Лучше всего обновить версию, почему это лучше - вопрос #0 этого FAQ.

Cовместимы только дополнения, основные базы НЕ совместимы, таким образом, набор загружаемых баз для версии 4.30 должен быть такой:+ drwebase.vdb от 4.30

+ все дополнения от 4.30 (drw430xx.vdb xx=01..26)

+ все дополнения от 4.31,(drw431yy.vdb yy=02..текущее)!внимание drw43101.vdb не нужно в версии 4.30

+ drwtoday.vdbСтандартный скрипт обновления update.pl именно такую конфигурацию баз и создает...

-

Скажите, что означают поля Expires= и SubscriptionExpires= в файле ключа (например drwebd.key)?

- Ключ будет работать со всеми версиями, вышедшими до даты SubscriptionExpires, и в течение этого времени есть возможность обновляться с коммерческой области обновлений (подробности выясните у дистрибьютора).

- Ключ перестанет работать после даты Expires, начиная с версии 4.30 демон просто не загрузится, а более ранние версии переходили в режим "без ключа" (в котором почта не проверялась).

-

Что в drweb-smf.log означают знаки вопроса? Nov 26 14:36:13 proba drweb-smf: [???]: ...

Что в drweb-smf.log означают знаки вопроса?

Nov 26 14:36:13 proba drweb-smf: [???]: ...Это означает, что фильтр не смог определить message-id (это внутренний ID для sendmail) этого сообщения. В версиях sendmail-8.11 этого не избежать, а в sendmail-8.12 для того, чтобы фильтр мог в логе при выводе сообщений указывать sendmails message-id, необходимо, чтобы в sendmail.cf присутствовала следующая строка:

O Milter.macros.envfrom=i, ...(многоточие означает другие параметры - их значение не важно). -

Поставил drweb к qmail. Все бы хорошо, но посылатель вируса получает два письма.

Поставил drweb к qmail. Все бы хорошо, но посылатель вируса получает два письма - одно о вирусе в сообщении, а другое о том, что сообщение не может быть доставлено:

Remote host said: 554 mail server permanently rejected message (#5.3.0).Как-нибудь можно сделать, чтобы это сообщение не приходило? А то пользователь будет вводиться в заблуждение, что какая-то там на сервере ошибка..

Это проблема (или не проблема) для всех фильтров. Так, как сейчас, сделано по одной причине - письмо НЕ ДОЛЖНО бесследно пропасть. Если же сделать discard (то, что вы предлагаете - т.е. принять вирус, никуда его не класть, написать уведомление и сказать все ОК), то письмо пропадает.

-

Вчера вечером, ради эксперемента, отключил drweb на MTA.

Вчера вечером, ради эксперимента, отключил drweb на MTA. Результат неутешительный, ни одного "aborted" нет по настоящее время!

Естественно, т.к. эта диагностика находится в фильтре. Еще раз объясняю, is aborted фильтр пишет, когда Sendmail "сказал" фильтру прервать обработку (например, из-за разрыва соединения). Посмотрите логи непосредственно перед is aborted и, скорее всего, вы сами увидите истинную причину.

-

С одним (только одним) клиентом происходит следующее: стопорится отправка почты.

С одним (только одним) клиентом происходит следующее: стопорится отправка почты и сколько ни жмет он в Outlook "Подождать" - не продолжается. В maillog сендмыл при этом пишет следующее: drweb-smf: message from <адрес@клиента> is aborted

Подскажите, плз, "кто виноват" - сендмейл, доктор или руки?Могу точно сказать, что не фильтр (сам по себе) - это сообщение означает, что sendmail сказал фильтру, что все данные, ассоциированные с этим письмом, могут быть освобождены - обработка письма прервана. Кем - клиентом ли или самим sendmail - фильтру неизвестно.

sendmail}/libmilter/docs/xxfi_abort.html

...

xxfi_abort is only called if the message is aborted OUTSIDE the filter’s control and the filter has not completed its message-oriented processing. ...Hint: Также очень вероятно, что у клиента установлен Norton Personal Firewall или Norton Information Security (NIS), который каждую почтовую сессию начинает с пустого сообщения, которые sendmail-ом не принимаются.

-

Версия ниже 4.30. Сообщение в логе......Что означает (exit code 3)?

Версия ниже 4.30. Сообщение в логе:

Jul 3 13:50:18 mail drweb-smf: dwlib: scan: message sent by <alex@gamma> is passed

Jul 3 13:50:18 mail drweb-smf: [g639oGJI030655]: processing message from <alex@gamma> completed (exit code 3)Что означает (exit code 3)?

exit code 3 - обозначает ответ фильтра sendmail-у, что письмо должно быть пропущено (PASS) дальше. Код внутренний, скоро будет убран из сообщения.

-

Что кладется в UpdatePath?

То, куда будут складываться новые компоненты, которые нельзя заменить автоматически или расположение для которых неизвестно (например, новые файлы документации).

-

Проблема — при запуске update.pl из командной строки все обновляется, при запуске же из cron - ничего.

Переменные окружения у крона иные, указывайте полностью путь к wget. Например, /usr/bin/wget.

-

Не определяется вредоносная программа (вирус). В чем проблема?

Первое, что можно сделать: воспользоваться online-сканером.

Если вирус не обнаруживается, то необходимо выслать экземплр вируса на анализ в Антивирусную лабораторию компании «Доктор Веб». Сотрудники лаборатории исследуют данный файл, в случае если в файле обнаружится вирус или вредоносная программа, вирусная запись будет внесена в очередное новое дополнение к антивирусной базе Dr.Web.

Если вредоностная программа была обнаружена on-line сканером Dr.Web, то необходимо убедиться в правильности настроек Вашей копии антивирусной программы Dr.Web:

1. Правильность подключения всех антивирусных баз (наибольшее число ошибок происходит с подключением основной базы drwebase.vdb)

Fri Feb 1 14:45:26 2002 Key file: /etc/drweb/drwebd.key

Fri Feb 1 14:45:26 2002 Registration info:

Fri Feb 1 14:45:26 2002 0100000002

Fri Feb 1 14:45:26 2002 Evaluation Key (ID Anti-Virus Lab. Ltd, St.Petersburg)

Fri Feb 1 14:45:26 2002 This is an EVALUATION version with limited functionality!

Fri Feb 1 14:45:26 2002 To get your registration key, call regional dealer.

Fri Feb 1 14:45:26 2002 Loading /var/drweb/bases/drwtoday.vdb - Ok, virus records: 56

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42702.vdb - Ok, virus records: 116

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42701.vdb - Ok, virus records: 90

Fri Feb 1 14:45:28 2002 Daemon is installed, TCP socket created on port 30002. Ключ регистрации не загружен или загружен неправильно

Замечание: начиная с версии 4.30 демон не будет загружаться, если не найдет правильный ключ.

Примеры, когда ключ не загружен:

--- вообще нет ключа (например, указан неверный путь)

Fri Feb 1 14:43:33 2002 This is an EVALUATION version with limited functionality!

Fri Feb 1 14:43:33 2002 To get your registration key, call regional dealer.

Fri Feb 1 14:43:33 2002 Loading /var/drweb/bases/drwtoday.vdb - Ok, virus records: 56

Fri Feb 1 14:43:34 2002 Loading /var/drweb/bases/drw42702.vdb - Ok, virus records: 116--- ключ неправильный (например, опечатка в drweb32.ini)

Fri Feb 1 14:45:26 2002 Key file: /etc/drweb/drweb.key

Fri Feb 1 14:45:26 2002 Registration info:

Fri Feb 1 14:45:26 2002 0100000002

Fri Feb 1 14:45:26 2002 Evaluation Key (ID Anti-Virus Lab. Ltd, St.Petersburg)

Fri Feb 1 14:43:33 2002 Registration key mismatches application!

Fri Feb 1 14:45:26 2002 This is an EVALUATION version with limited functionality!

Fri Feb 1 14:45:26 2002 To get your registration key, call regional dealer.

Fri Feb 1 14:45:26 2002 Loading /var/drweb/bases/drwtoday.vdb - Ok, virus records: 56

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42702.vdb - Ok, virus records: 116

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42701.vdb - Ok, virus records: 90

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drwebase.vdb - Ok, virus records: 27860

Fri Feb 1 14:45:28 2002 Daemon is installed, TCP socket created on port 3000Загрузка демона с правильным ключом выглядит так:

Fri Feb 1 14:45:26 2002 Key file: /etc/drweb/drwebd.key

Fri Feb 1 14:45:26 2002 Registration info:

Fri Feb 1 14:45:26 2002 0100000002

Fri Feb 1 14:45:26 2002 Evaluation Key (ID Anti-Virus Lab. Ltd, St.Petersburg)

Fri Feb 1 14:45:26 2002 This is an EVALUATION version with limited functionality!

Fri Feb 1 14:45:26 2002 To get your registration key, call regional dealer.

Fri Feb 1 14:45:26 2002 Loading /var/drweb/bases/drwtoday.vdb - Ok, virus records: 56

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42702.vdb - Ok, virus records: 116

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drw42701.vdb - Ok, virus records: 90

Fri Feb 1 14:45:27 2002 Loading /var/drweb/bases/drwebase.vdb - Ok, virus records: 27860

Fri Feb 1 14:45:28 2002 Daemon is installed, TCP socket created on port 3000 -

Зачем надо переходить на новую версию? У меня и старая прекрасно работает.

Это до поры до времени. Причин перехода несколько:

- в новых версиях используется новый поисковый модуль (drweb32.dll), в котором могут быть добавлены: новые упаковщики (пример: 4.30 - упаковщик FSG), новые архиваторы (пример: 4.30 - LHA), новые процедуры лечения вирусов (более актуально для Windows версий), из-за чего старая версия уже может не обнаруживать новые вирусы (пример: 4.29 не обнаруживает Win32.HLLM.Dumaru, т.к. он упакован FSG).